Historique du 1er trimestre de 2019

|

| Des malfaiteurs dérobent pour 150.000 € de carburants en se servant dans les stations-service grâce à une télécommande dont le code secret était "0000" ! |

Les bandes organisées s'adaptent aux vulnérabilités des nouvelles technologies. L'une d'elles s'adonnait à un trafic de carburant depuis avril 2018 grâce à une télécommande permettant de déverrouiller les pompes des stations Total, trafiquée pour l'utiliser en mode manuel. Ils récupéraient ainsi des centaines de litres de gazole et d'essence dans des communes de la banlieue parisienne. Mais il faut dire que le code secret de la télécommande n’était pas un gage de sécurité absolue : "0000".

Lire l'article de l'Echo Républicain.

|

| En 2018, près des deux tiers des entreprises ont subi des pannes liées à leurs certificats machine |

Une étude de Venafi révèle qu'en 2018, près 60% des entreprises ont subi des pannes liées aux certificats, touchant tant leurs applications que leurs services opérationnels stratégiques. Plus de 550 DSI basés aux États-Unis, au Royaume-Uni, en France, en Allemagne et en Australie ont participé à cette étude, qui montre que 80 % des entreprises éprouvent des difficultés à protéger l'identité de leurs machines.

Lire l'article de Global Securit Mag.

Télécharger l'étude : Etude de Venafi-Forrester.

|

| Quelles exigences de sécurité du Règlement Général européen pour la Protection des Données (RGPD)? |

Le nouveau Règlement est censé protéger les personnes physiques dans le cadre du traitement de leurs données à caractère personnel et de la libre circulation de ces données au sein de l’UE. Ses dispositions ont pour objet de fournir des indications sur la mise en œuvre des règles de sécurité et des mesures organisationnelles appropriées au traitement de ces données. Dans un article, Jean-Pierre Mistral, Director Global Data Privacy, explique comment atteindre cet objectif de sécurité.

Lire l'article de Jean-Pierre Mistral

|

| Palantir, Huawei, Kaspersky: le cri d'alarme d'un ancien de la DGSE sur la cybersécurité |

|  |

Fondateur de la direction technique de la DGSE, Bernard Barbier, par ailleurs consultant en cybersécurité et membre du conseil d'administration de l'ARCSI, s'est exprimé dans le journal "Challenges" sur la dépendance européenne aux nouveaux acteurs du numérique.

Lire l'article de Bernard Barbier

|

|

| Noms de domaine usurpés : l’Internet mondial est-il en danger ? |

Fin février 2019, l’Internet Corporation for Assigned Names and Numbers (ICANN), organisme gérant les adresses IP et les noms de domaines utilisés sur le web, alertait sur les risques d’attaque systémique de l’Internet, et pointait plusieurs incursions. Pour comprendre ce qui est en jeu, Hervé Debar, Responsable du département "Réseaux et Services de Télécommunications" à Télécom SudParis, explique ce qu’il faut avoir en tête.

Lire l'article d'Hervé Debar

|

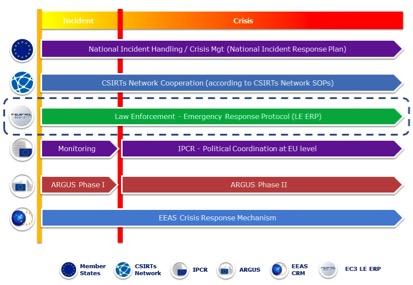

| Les institutions européennes se préparent à des cyberattaques majeures |

Dans un contexte de potentielles attaques informatiques de grande ampleur, le Conseil européen a adopté un Protocole européen de réponse d'urgence de maintien de l'ordre (EU Law Enforcement Emergency Response Protocol). Celui-ci donne un rôle croissant au Centre de cybercrime d'Europol pour établir la nature criminelle d'une cyberattaque.

Pour en savoir plus : article d'EUROPOL

Pendant deux jours se tiendra à Paris - Porte de Versailles le salon Cloud Computing World Expo. Dans ce cadre, un Forum dédié à la sécurité du Cloud, "Forum Sécurité@Cloud", donnera lieu à de nombreuses conférences sur le thème : "vers un Cloud de confiance? Enjeux, analyses, méthodologies".

Inscription gratuite obligatoire. Voir Forum "Sécurité@Cloud".

|

| Des simulateurs Enigma, Typex et Bombe disponibles en libre accès |

Pour célébrer ses 100 ans, le GCHQ, service de renseignement électronique britannique, a mis en ligne sur tweeter, des simulateurs des célèbres machines de cryptanalyse Enigma, Typex et Bombe. Il a ainsi conçu une application web simple et intuitive sans avoir à utiliser des outils complexes et faire de la programmation.

Pour en savoir plus : article du blog du Modérateur.

|

| Le nouveau projet "Red Team" de la Linux Foundation va développer des outils de cybersécurité open source |

Annoncé par la fondation Linux lors de l'Open Source Leadership Summit, le projet "Red Team" sera un incubateur pour le développement d'outils de sécurité open source, incluant des programmes prenant en charge l’automatisation de "cyber range" (espaces virtuels simulant des attaques de hackers), des utilitaires de pentesting conteneurisés, une analyse de risque des fichiers binaires et des programmes de validation de normes.

Pour en savoir plus : Projet Red Team de la fondation linux.

|

| Conférence "Les alliances dans le cyberespace"

organisée par le Cercle d'Intelligence économique du Medef IdF |

Dans le cadre des ¨Lundi de la cybersécurité¨, qui se tiennent à Télécom ParisTech, venez assister à la conférence d'Olivier Kempf, auteur de ¨Alliances et mésalliances dans le cyberespace¨ (Economica). Docteur en science politique, chercheur associé à la FRS, Olivier Kempf est ancien Général (2S) responsable de la politique de cyberdéfense de l'armée de Terre.

Conférence à 18H30, inscription obligatoire. Voir Lundis de la cybersécurité

Un compte-rendu a été rédigé par Yélina Taibou DIALLO et Seddik CHARKI, accessible ici.

|

| Pour fêter le 14 mars, "jour de PI", Google explose le calcul du nombre de ses décimales |

Après 111 jours de calcul de 25 processeurs de l’infrastructure Google Compute Engine utilisant 96 machines virtuelles, et un programme spécialement conçu par Emma Haruka Iwao, ingénieure de Google, le précédent record de 22,4 mille milliards de décimales vérifiées est explosé, pour être porté à 31,4 mille milliards.

Plus exactement 31.415.926.535.897 au lieu de 22.459.157.718.361.

On notera ici le clin d'oeil de la part de Google....

Pour en savoir plus : Google explose le calcul de PI.

|

| L’OTAN choisit la technologie de chiffrement voix de BlackBerry pour sécuriser ses appels |

L'OTAN annonce que son Agence NCIA (NATO Communications and Information Agency) a choisi la solution SecuSUITE de BlackBerry pour le chiffrement des communications de ses responsables en technologies et en cybersécurité, aussi bien sur leur lieu de travail qu'à leur domicile, et lors de leurs déplacements à l’étranger.

"La NCIA aide les 29 pays membres de l’OTAN à communiquer en toute sécurité. Face à des cybercriminels et des acteurs cautionnés par des États qui redoublent d’ingéniosité, il nous fallait une solution ultra-sécurisée pour protéger les conversations de nos responsables indépendamment de leur situation géographique", a précisé le Directeur général de la NCIA.

Pour en savoir plus : article de Global Security Mag.

|

| Episode de "NoLimitSecu" dédié à la standardisation en matière de cryptographie |

Le blog de cybersécurité "NoLimitSecu" a consacré son émission du jour à la standardisation en matière de cryptographie. Pour en parler, Jean-Philippe Aumasson, spécialiste de chiffrement IoT, blockchain et cryptomonnaies mais aussi de normalisation dans le domaine, et Emilien Gaspar, rédacteur en chef adjoint de la revue MISC. Pour leur donner la réplique, quatre membres de "NoLimitSecu" dont deux ARCSistes, Hervé Schauer et Nicolas Ruff, accompagnés de Marc-Frédéric Gomez et Johanne Ulloa.

Pour écouter le podcast, le fichier mp3 est ici.

|

| Du 4 au 8 mars se tient à San Francisco la "RSA Conference". Pour plus d'informations, consulter www.rsaconference.com/ |

De nombreuses conférences sont en ligne sur YouTube:

|

| l'OS mobile de Google "Android" obtient à son tour la certification FIDO 2 |

Cette certification permettra aux mobiles fonctionnant sous Android 7.0 et plus d'utiliser la reconnaissance biométrique intégrée comme moyen d'authentification, et d'utiliser des clés de sécurité FIDO afin d'accéder de manière sécurisée aux sites Internet et applications intégrant le protocole FIDO 2. Ce dernier est déjà supporté par Google Chrome, Microsoft Edge, Mozilla Firefox et Apple Safari.

Voir en particulier l'article de Alliance FIDO

|

| Campagne mondiale d’attaque DNS : manipulation d’enregistrements DNS à grande échelle |

L’organisme international qui attribue les adresses internet (ICANN) avertit que des attaques pour compromettre le système des noms de domaine (« Domain Name System », DNS) sont en cours, ce qui pourrait entraîner des redirections à grande échelle du trafic mondial de données. Il appelle à déployer le protocole DNSSEC, pour "Domain Name System Security Extensions".

Voir en particulier l'article de Global Security Mag

|

| Création d'123 CyberD, premier fonds d'investissement entièrement dédié à la cybersécurité |

Ce fonds est lancé par 123 Investment Managers, société de gestion indépendante. Géré par Philippe Gaillard, entrepreneur en cybersécurité, et Thomas Jesson, ancien de la DGSE, l'objectif est de lever entre 35 et 50 millions d'euros rapidement, et créer un lieu proche du Ministère des Armées capable d'accueillir de jeunes pousses dans un endroit sécurisé.

Voir l'article de Challenges

|

| La plateforme d’attaquants éthiques "Yes We Hack" lève quatre millions d’euros pour se renforcer à l’international |

"Yes We Hack" met en relation des organisations ayant des besoins en matière de sécurité de l'information, avec une communauté d'attaquants éthiques qui réalisent des chasses aux bogues ("Bug Bounty"). Fondée en France en 2013, elle revendique plus de 7000 participants répartis dans 120 pays.

Pour en savoir plus : article de French Web

|

| Microsoft rejoint la communauté de standardisation des solutions libres pour flux logistiques OpenChain |

La communauté du libre OpenChain identifie et promeut l'application de standards communs pour le développement des applications de flux logistiques, pour que toutes les entreprises puissent en disposer tout en respectant leurs obligations informatiques légales. De nombreuses grandes entreprises avaient déjà rejoint le projet, comme Facebook, Google, et Uber en janvier 2018.

Pour en savoir plus : article de OpenChainProject

|

| Google introduit la méthode de chiffrement ChaCha20 pour les appareils dotés de processeurs de faible capacité, en remplacement d'AES |

Cette méthode appelée "Adiantum" permettra aux équipements de faible puissance, comme les téléphones d'entrée de gamme ou les montres connectées, d'avoir des capacités de chiffrement sans diminuer leurs performances. La famille de chiffreur de flux ChaCha20 (une variante de SalSa20) remplacera AES (Advanced Encryption Standard) sur ces matériels. Google met en avant le fait que seules sont utilisées des opérations de base (addition, rotation et ou exclusif).

Pour en savoir plus : Google introduit Adiantum

|

|

|